Sie sollen sich in den US-Wahlkampf und auch in den deutschen Bundestagswahlkampf eingemischt haben, sie sollen versucht haben, in die OPWC in Den Haag einzudringen, und die Liste ließe sich noch fortsetzen. Die Rede ist von russischen Hackern.

Daniil Turowski hat für Meduza nach den mächtigen Männern, die im Verborgenen und heute wohl meist für den Geheimdienst wirken, recherchiert und mit mehreren Informanten aus der Szene gesprochen. Die Geschichte geht zurück bis in die 1990er Jahre.

Am 8. August 2008 saß der Hacker Leonid Stroikow – im Internet nannte er sich meist Roid – zu Hause in seiner Wohnung in Chabarowsk, trank Bier und las bash.org, als plötzlich eine Nachrichten-Sondersendung im Fernsehen seine Aufmerksamkeit kaperte: Georgische Truppen, so wurde berichtet, hätten die südossetische Hauptstadt Zchinwali unter Beschuss genommen.

Erschüttert über diese Schlagzeilen machte sich Stroikow als erfahrener Hacker daran, in Websites georgischer Behörden und Medien nach Sicherheitslücken zu suchen, über die man sie angreifen könnte. Bald waren ein paar Websites georgischer Medien und Ämter gehackt. Es gab immer wieder Cyberattacken, solange der Konflikt währte – und auch danach. Mehrere russischsprachige Hacker meinten im Gespräch mit Meduza, dass gerade die Ereignisse in Georgien wie ein Katalysator die Zusammenarbeit der russischen Geheimdienste mit patriotisch gesinnten Hackern vorangetrieben hätten, deren Aktionen ihnen während des Konflikts auffielen. Seitdem würden regelmäßig Hacker engagiert – mal freiwillig, mal unfreiwillig: unter Androhung eines Strafverfahrens.

Hacker werden mal freiwillig, mal unfreiwillig engagiert: unter Androhung eines Strafverfahrens

Wie einer der Gesprächspartner Meduza erzählt, stellen die Geheimdienste nicht viel technisches Personal an, sondern beschäftigen lieber externe Mitarbeiter – die finden sie bei Gerichtsverfahren über Hackerangriffe und Kreditkartenbetrug oder in illegalen Profiforen.

Ein anderer Hacker gibt an, im Verteidigungsministerium und im FSB gebe es „ein gängiges Schema zur Anwerbung und Förderung illegaler Hacker und zur Schaffung von Arbeitsbedingungen, um mit ihrer Hilfe an nützliche Informationen zu gelangen“.

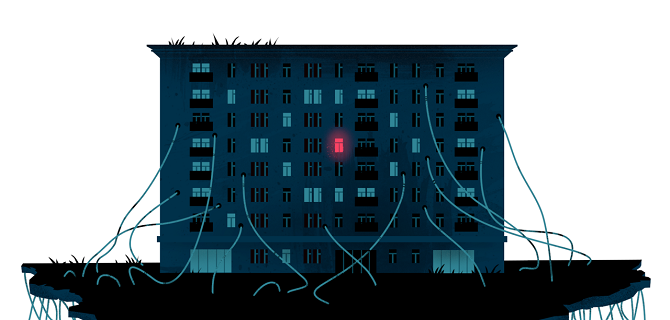

Einem Informanten von Meduza zufolge kommt es sogar oft vor, dass Hacker vom Geheimdienst in konspirativen Wohnungen versteckt werden – damit die Polizisten der Abteilung „K“ des Innenministeriums, die Cyberkriminalität verfolgen, sie nicht erwischen.

Hacker auf der Seite des Staates

Der zweite Tschetschenienkrieg war der erste Konflikt, in dem sich russische Hacker auf die Seite des Staates stellten und de facto gegen den Feind kämpften. Einige Studenten der Polytechnischen Universität Tomsk hatten die Sibirische Netzbrigade gegründet. Diese unternahm DDoS-Attacken auf Websites, auf denen tschetschenische Rebellen ihre Nachrichten und Interviews veröffentlichten – wobei die Cyberaktivisten bereits handelten, bevor der Konflikt in seine aktive Phase überging.

Am 1. August 1999 hatten sie in die Homepage kavkaz.org eine Zeichnung eingefügt: der Dichter Michail Lermontow in Camouflage und mit einer Kalaschnikow. „Mischa war hier“, stand in den Farben der russischen Nationalflagge dabei. „Diese Website von Terroristen und Mördern wurde auf zahlreiche Bitten russischer Staatsbürger hin gesperrt.“

Außerdem schrieben die Mitglieder der Brigade amerikanische Hosting-Firmen an und forderten, dass diese ihre Dienste für Terroristen einstellen.

Ein paar Monate später begannen russischsprachige Hacker, massenhaft den Computervirus Masyanya (nach einem damals beliebten Internet-Trickfilm benannt) zu verbreiten. Es war zwar unschädlich für User, jedoch nahm ein infizierter Computer auf Kommando des Virus bei einer DDoS-Attacke auf Kavkaz Center teil.

Der Leiter von Kavkaz Center, Mowladi Udugow, war überzeugt, dass hinter den Hackerangriffen der FSB stand. Der FSB Tomsk gab eine öffentliche Erklärung ab, dass die Sibirische Netzbrigade die russischen Gesetze nicht verletze; die Handlungen ihrer Mitglieder seien „Ausdruck ihrer staatsbürgerlichen Haltung, die Respekt verdiene“ – obwohl es schon damals Artikel 272 des Strafgesetzbuchs über widerrechtlichen Zugriff auf Computerinformationen gab.

Ausdruck ihrer staatsbürgerlichen Haltung, die Respekt verdient

2005 brach in der Geschichte der patriotischen Hacker eine neue Epoche an – damals erschienen in den Profiforen die ersten Aufrufe, sich zusammenzuschließen, um Quellen von Extremisten anzugreifen.

Besonders aktiv rief zu solchen Projekten eine Person mit dem Nicknamen Petr Severa auf, damals einer der bekanntesten russischsprachigen Hacker und Spammer. Hinter diesem Namen verbarg sich Pjotr Lewaschow aus Sankt Petersburg – der Mann, der in den 2000ern Kelihos schuf, eines der weltweit größten Bot-Netzwerke, bestehend aus 100.000 infizierten Rechnern. In den USA wurde Lewaschow „King of Spam“ genannt.

Einige Bekannte von Lewaschow erzählten Meduza, er sei einer der ersten russischen Hacker gewesen, der mit den Geheimdiensten kooperierte. Später nutzte er sein Know-how zu politischen Zwecken: Sein Botnet steht unter Verdacht, während des Präsidentschaftswahlkampfs in Russland 2012 E-Mails versandt zu haben, in denen stand, der Kandidat Michail Prochorow sei homosexuell. Darin wurde auf Material mit einem angeblichen Zitat des Politikers verlinkt: „Wer mich kennt, weiß schon lange, dass ich 'ne schwule Sau bin.“ Außerdem gab Lewaschow an, er habe „ab 2007 für Einiges Russland gearbeitet, Informationen zu Oppositionsparteien gesammelt und dafür gesorgt, dass diese zur richtigen Zeit an die richtigen Leute gelangten“.

Ein Bekannter von Lewaschow alias Petr Severa gab an, der Hacker habe seinen Kollegen schon Mitte der 2000er-Jahre vorgeschlagen, Russland einen Dienst zu erweisen, indem sie den Staat im Internet unterstützen. Zuerst rief er dazu auf, Websites tschetschenischer Terroristen anzugreifen, dann Internetseiten der russischen Opposition. Sie machten das gratis. Darüber gibt es Berichte der Journalisten Andrej Soldatow und Irina Borogan, die viel zur Funktionsweise der russischen Geheimdienste recherchiert haben.

Nach dem Angriff der tschetschenischen Rebellen auf Naltschik im Oktober 2005 attackierten die Hacker nicht nur Kavkaz Center, sondern auch Medien, deren Berichterstattung über die Terroristen ihrer Meinung nach falsch war: Echo Moskwy, Novaya Gazeta, Radio Swoboda.

Einen Monat später hackten sie die Website der (in Russland verbotenen) Nationalbolschewistischen Partei von Eduard Limonow. Danach wurden DDoS-Attacken auf oppositionelle Websites und Websites von Protestaktionen immer häufiger.

Im Frühling 2007, als die estnischen Behörden beschlossen, das Denkmal für die im Zweiten Weltkrieg gefallenen sowjetischen Soldaten aus dem Zentrum von Tallin zu entfernen, erfolgte ein Angriff patriotischer Hacker auf staatliche Websites in Estland.

DDoS-Attacken auf oppositionelle Websites

Im Sommer 2008 schließlich hatten die DDoS-Attacken auf Websites der georgischen Regierung zwei Wochen vor Beginn des Krieges angefangen – als die ständigen Schießereien an der Grenze zwischen Georgien und Südossetien losgingen.

Am 9. August – einen Tag nach dem Einmarsch der russischen Truppen in Georgien – launchten russischsprachige Hacker die Seite Stopgeorgia.ru. Darauf wurden Empfehlungen veröffentlicht, welche georgischen Websites man hacken soll, dazu Links auf die notwendigen Programme und Tipps für Anfänger.

Im Forum der Seite tauschten sich rund 30 ständige User aus – in erster Linie Hacker, die ihr Geld mit Kreditkartenbetrug verdienten; Aufrufe, an dem Projekt teilzunehmen, tauchten im Forum des Magazins Chaker und auf anderen Plattformen für Programmierer auf, wie exploit.in, zloy.org oder web-hack.ru.

Die Gründer der Website bezeichneten sich selbst als „Vertreter des russischen Hacker-Undergrounds“. „Wir lassen uns von Georgien keine Provokationen bieten, egal welcher Art“, erklärten sie in ihrer Vorstellung. „Wir wollen in einer freien Welt leben und uns in einem aggressions- und lügenfreien Web bewegen.“

Sie kündigten an, georgische Quellen zu hacken, „bis die Situation sich ändert“, und luden „alle, denen die Lügen auf den politischen Websites in Georgien nicht egal sind“, zum Mitmachen ein.

Es gab damals auch Cyberattacken auf russische Quellen: Angriffe auf RIA Nowosti und andere russische und ossetische Quellen; die Website Russia Today war nach einer DDoS-Attacke eine Stunde lang nicht erreichbar. Jemand machte eine Website mit Fakenews, die aussah wie die von einer ossetischen Nachrichtenagentur.

Die Spur führt ins Zentrum von Moskau

Später ergaben Ermittlungen, dass Stopgeorgia.ru beim Webhost Naunet registriert ist, der sich trotz behördlicher Anfrage weigert, die Daten der Betreiber herauszugeben. Die Organisation Spamhaus hat diese Firma längst in ihre Blacklist aufgenommen – denn sie bietet Spammern und Cybercriminals eine Plattform.

Der Firmensitz von Naunet liegt unweit des Weißrussischen Bahnhofs im Zentrum von Moskau – das Gebäude teilt sich der Hoster mit dem Forschungsinstitut Etalon, einem staatsnahen Unternehmen zur Produktion von Informationssicherheitssystemen. 2015 wurde Etalon dem staatlichen Betrieb Rostec einverleibt, der sich seit vielen Jahren mit Programmen und Anlagen zur Durchführung von DDoS-Attacken beschäftigt.

Postadresse und Telefonnummer, auf die die Domain Stopgeorgia.ru registriert war, wurden mehrfach in den Foren von Kreditkartenbetrügern entdeckt – sie gehörten einem gewissen Andrej Uglowaty, der Datenbanken mit gestohlenen Kreditkartennummern und gefälschte Pässe und Führerscheine verkaufte (wahrscheinlich war der Name erfunden).

Die IP-Adresse von Stopgeorgia.ru gehörte der kleinen Firma Steadyhost auf der Choroschewskoje Chaussee Nummer 88 – in einem Moskauer Stadtteil gelegen, in dem fast alle Häuser mit dem GRU in Verbindung stehen. Im Nachbargebäude Nummer 86 befindet sich das 6. Wissenschafts- und Forschungsinstitut des Verteidigungsministeriums, ein Zentrum für militärtechnische Informationen und Recherchen zum Kriegspotential ausländischer Staaten, das früher dem GRU unterstellt war. Die Anrainer nennen das vierstöckige, 1930 errichtete Gebäude „Pentagon“ – nicht wegen seiner Form, sondern wegen der strengen Geheimhaltung; die Institutsangehörigen gelten als die „bestinformierten Leute im GRU“, und der Institutsleiter ist Mitglied des Sicherheitsrats der Russischen Föderation.

Leonid Stroikow – aka Roid – hackte die georgischen Websites im Alleingang, ohne Hilfe von Kollegen und Hackergruppen. Zuerst nahm er sich regionale Medien und Suchmaschinen vor. Dann widmete er sich staatlichen Quellen. Bald tauchten auf der Homepage des georgischen Parlaments Fotos des georgischen Präsidenten Michail Saakaschwili auf, auf denen er mit Hitler gleichgesetzt wird. „Und enden wird er genauso ...“, lautete der Text dazu. „Hacked by South Ossetia Hack Crew.“

Von seiner Attacke auf Georgien erzählte Stroikow später dem Magazin Chaker, wobei er meinte, Cyberwars seien „zum fixen Bestandteil realer Kriege mit Blutvergießen“ geworden. Was er seitdem macht, ist unbekannt; seinem Profil auf VKontakte nach zu urteilen, hat Stroikow ein Faible für Camouflage und geht mit Gewehr auf die Jagd. Auf die Fragen von Meduza gab er keine Antwort. In dem Sozialen Netzwerk hat der Hacker 36 Freunde, die meisten von ihnen aus Chabarowsk, wo er immer noch lebt.

Der erste Hacker mit Festanstellung beim Geheimdienst

Eine Ausnahme ist Dimitri Dokutschajew – ein FSB-Mitarbeiter, bekannt als Hacker Forb. Wie Stroikow schrieb auch Dokutschajew für das Magazin Chaker (dank dem viele Hacker einander überhaupt erst kennengelernt haben) – er war sogar Redakteur der Rubrik Vslom (dt. „Hackerangriff“). Einige russischsprachige Hacker sagten im Gespräch mit Meduza, Dokutschajew sei der erste Hacker gewesen, der eine Festanstellung bei einem Geheimdienst bekam. Möglicherweise war Dokutschajew auch der Drahtzieher hinter den Hackerangriffen auf die Infrastruktur der Demokratischen Partei während der US-Wahlen 2016.

Dokutschajew wurde in Kamensk-Uralsk geboren, einer armen Stadt eine Autostunde von Jekaterinburg entfernt. Seine Jugend verbrachte Dokutschajew vor allem in Internet-Cafés und spielte Videogames: Worms Armageddon, Need for Speed, Quake 3. Ziel seines ersten Hackerangriffs war das städtische Internet – um gratis ins Netz zu kommen. Nach der Schule studierte er am Polytechnikum in Jekaterinburg, am Institut für Informationstechnik; später arbeitete er als Systemadministrator an einem Lehrstuhl an einer Jekaterinburger Universität. Auf seiner (mittlerweile gelöschten) Website Dmitry’s homepage. The Best ... gab er detailreich von sich Auskunft. Neben einem Abschnitt über entdeckte Software-Sicherheitslücken gab es hier auch Fotos von ihm: Ich auf dem Sofa (1997) (ein auf dem Sofa sitzender Teenager in kariertem Flanellhemd und Trainingshosen), an der Universität für Nuklearforschung, auf der Krim, in der Disko am Schwarzen Meer. 2004 war Dokutschajew als Kreditkartenbetrüger aktiv und hackte auf Bestellung Websites. Als seinen größten Erfolg feierte der Hacker einen Angriff auf eine Website der US-Regierung. 2006 zog er nach Moskau und begann, für das Magazin Chaker zu arbeiten.

Dokutschajew und seine Kollegen feierten und tranken gern zusammen, ab und an passierten ihnen irgendwelche Geschichten. „Wir standen mit einem Fuß in der kriminellen Welt, aber es war ein Mordsspaß. Auf allen Partys und Treffen war immer was los, langweilig war es nie“, erinnert sich einer von ihnen. Einmal machte ihm Dokutschajew im Suff die Räuberleiter, damit er eine Überwachungskamera auf drei Metern Höhe lahmlegen konnte. Daraufhin rannten sie vor den Bullen davon – und in einen FSB-Mann hinein, der dem Hacker „eins auf den Kiefer“ gab.

Bald kooperierte Dokutschajew selbst mit dem FSB – und dann nahm er dort eine Stelle an als Oberfahndungsbeamter in der 2. Abteilung der Betriebsverwaltung des Zentrums für Informationssicherheit des FSB. Das ist ein Referat für den Schutz des Staates vor Cyberkriminalität und für Ermittlungen in Hacker-Prozessen, in denen eine Gefährdung des Landes droht. Dort war er bis 2016 beschäftigt, bis er festgenommen wurde.

Dokutschajew kannte nicht nur Stroikow, sondern auch andere Hacker. Einer von ihnen kam wie Dokutschajew ursprünglich aus Kamensk-Uralsk. Und wie sein Kollege war auch Konstantin Koslowski rund um die Uhr in russischsprachigen Hacker-Foren unterwegs – damals, erzählt wieder ein anderer Kollege von Dokutschajew und Koslowski, war die vorherrschende Stimmung, „dass wir Russland helfen, unser Land verteidigen müssen und Banken in den USA und Europa hacken – dort ist das Geld ja sowieso versichert, und in Russland braucht man es nach den 1990ern dringender“.

Wir müssen unser Land verteidigen und Banken in den USA und Europa hacken

Ein paar Jahre später gründet Koslowski die Gruppe Lurk, die es auf die Infrastruktur nun schon russischer Banken abgesehen hat. Und als sie ihn verhaften, wälzt er die Verantwortung für seine Aktionen auf Dokutschajew ab. Koslowski behauptet, im Auftrag von Dokutschajew das Demokratische Nationalkomitee und andere Ziele in den USA gehackt zu haben. Dokutschajew, der zum Zeitpunkt dieser Aussage ebenfalls in U-Haft sitzt, dementiert diese Anschuldigung.

Die US-Geheimdienste glauben, dass Dokutschajew als FSB-Major jene Hacker koordinierte, die Angriffe auf Computernetze staatlicher und kommerzieller Strukturen in den USA durchführten. In Russland wirft man ihm offenbar vor, als Doppelagent den Amerikanern Informationen über russische Hacker geliefert zu haben.

https://www.youtube.com/watch?v=ruCsN_KcD3o#action=share

Putins Antwort auf die Frage, ob er es für möglich halte, dass russische Hacker im Bundestagswahlkampf 2017 Falschinformationen verbreiten

Dokutschajew wurde zusammen mit einem leitenden Beamten aus dem Zentrum für Informationssicherheit des FSB, Sergej Michailow (dem sie bei der Festnahme effekthascherisch einen Sack über den Kopf stülpten), und Ruslan Stojanow vom Kaspersky Lab verhaftet; alle drei sind des Hochverrats angeklagt.

Im April 2018 berichtete RBC, Dokutschajew habe ein außergerichtliches Teilgeständnis unterschrieben, Daten an ausländische Geheimdienste weitergegeben zu haben – angeblich habe der FSB-Mitarbeiter geglaubt, auf diese Weise zur Bekämpfung von Cybercrimes beizutragen.

Die russischen Geheimdienste werben offenbar weiterhin im Tausch gegen die Einstellung von Strafverfahren Hacker an. Im Juli 2018 stellte in Belgorod das Gericht einen Strafprozess gegen einen Ortsansässigen ein, der 545 Hackerangriffe auf die offizielle Website des FSB unternommen hatte. Die Einstellung des Verfahrens erfolgte auf Antrag eines Ermittlungsbeamten des FSB.